Marketing Mix et Marketing sensoriel

Dans le marketing de l’authentique, on se rend compte que le marketing sensoriel est omniprésent. La vue et le goût principalement. L’ouïe étant davantage utilisée en marketing mémoriel dont se sert le rétromarketing. Bien que le marketing mémoriel ne soit jamais bien loin, la mémoire permet en effet de retenir les goûts et les couleurs.

On retrouve le marketing sensoriel sur le produit lui-même, son emballage, sa distribution et sa communicattion. Seul le prix n’est pas affecté par le marketing sensoriel en marketing de l’authentique.

La vue permet d’appréhender l’univers des couleurs et des formes. Pour Bessy et Chateauraynaud (1995), les odeurs, les bruits, les goûts et les textures des produits, constituent autant de « prises » pour les consommateurs qui cherchent à saisir le caractère authentique d’un produit.

Quant à Candello (1996), les sens ont un rôle fondamental dans l’acceptation des produits alimentaires. Parce que les sens ont une fonction primordiale dans la détermination des préférences des consommateurs. Notamment le goût pour les produits alimentaires.

* Le produit

L’objet physique, son emballage et l’étiquette se perçoivent par les sens (Camus, 2005). Pour l’emballage et l’étiquette, c’est la vue à travers les formes et la couleur, et le toucher à travers les textures de l’emballage qui influence l’authenticité perçue.

Pour l’objet physique, Maille (2006) qui a étudié l’influence des

Commerce et Marketing

Etudier le Commerce et le Marketing peut vous aider à développer des compétences dans les domaines de la gestion, des finances, du marketing, de la communication, de la vente, de la stratégie d’entreprise, de la psychologie sociale, des statistiques, de la négociation, des relations publiques, du développement international, etc.

Pour étudier le Commerce et le Marketing, vous avez plusieurs options :

Les écoles de commerce proposent des programmes de bachelors et de masters en Commerce et Marketing, avec des spécialisations dans des domaines tels que la gestion, le marketing, les finances, les relations internationales, etc.

Les universités proposent également des programmes de bachelors et de masters en Commerce et Marketing, avec des spécialisations dans des domaines tels que la gestion, le marketing, les finances, les relations internationales, etc.

Il existe aussi des programmes de Commerce et Marketing en ligne qui vous permettent de suivre des cours à distance et de travailler en même temps.

Il est important de vous renseigner sur les programmes et les établissements qui vous intéressent pour vous assurer qu’ils correspondent à vos objectifs professionnels et que les cours proposés correspondent à vos centres d’intérêts.

Il est également important de noter que pour réussir dans le domaine du Commerce et Marketing, il est important d’être doté d’un esprit d’analyse, de créativité, d’adaptabilité, d’autonomie, de capacités à travailler en équipe, de capacités à communiquer efficacement et de capacités à gérer des projets.

La filière Commerce et Marketing est une filière d’études qui forme des professionnels compétents dans les domaines du commerce et du marketing. Les programmes d’études en Commerce et Marketing comprennent généralement des cours de gestion, de finances, de marketing, de communication, de vente, de stratégie d’entreprise, de psychologie sociale, de statistiques, de négociation, de relations publiques, de développement international, etc.

Les étudiants en Commerce et Marketing apprennent à comprendre les tendances du marché, à élaborer des stratégies commerciales et marketing efficaces, à communiquer efficacement avec les clients et les partenaires commerciaux, à gérer des équipes de vente et à évaluer les performances commerciales.

Ils apprennent également à utiliser les outils numériques pour évaluer les données et les tendances du marché.

Les diplômés en Commerce et Marketing peuvent travailler dans divers domaines tels que les ventes, le marketing, la publicité, les relations publiques, la gestion de la marque, la gestion de projet, la gestion de la chaîne d’approvisionnement, la gestion des relations avec les clients, la gestion des ventes en ligne, la stratégie d’entreprise, etc.

Les diplômés en Commerce et Marketing peuvent également poursuivre des études supérieures pour devenir des chercheurs ou des enseignants-chercheurs.

La filière Commerce et Marketing est un secteur en croissance, en constante évolution et qui offre des défis et des opportunités professionnelles variées.

Les mémoires de fin d’études en Commerce et Marketing

Les certifications et l’authenticité : le caractère authentique

Les certifications

Les instances et procédures de certification renforcent le caractère authentique de l’objet.

Différents types de certifications existent : les certifications délivrés par des experts, des historiens de l’art, des confréries, des anthropologues, des institutions garantissant les labels divers.

L’authentification fournie par les certifications peut prendre en compte l’ancienneté de la commercialisation, la notoriété actuelle de l’histoire et du produit, la délimitation du terroir, la pérennité de la production, le savoir-faire (Camus, 2005).

Le marketing a bien compris qu’un produit certifié par des instances officielles influence positivement l’authenticité perçue. C’est pourquoi le marketing s’attèle à mettre en valeur les certificats et labels acquis.

Lanceneux (2003) retient pour définition du label, celle donnée par le code de la consommation qui stipule que le label est un signe d’identification de la qualité répondant à un ensemble de critères qualitatifs définis dans un cahier des charges et contrôlés par un organisme tiers indépendants de l’entreprise et agréé par les pouvoirs publics (article L11527 du code de la consommation).

Lanceneux fait la distinction entre deux catégories de labels : les labels expérientiels et les labels techniques et donne plusieurs sous-catégories.

Les labels expérientiels

La structuration la plus pertinente des labels expérientiels est celle fondée sur la nature de l’émetteur dans la

Comment le marketing utilise la nostalgie et la mémoire ?

Comment le marketing utilise la nostalgie et la mémoire ?

Tout d’abord, pour Bessy et Chateauraynaud (1995), il y a l’importance de l’apprentissage et de la mémoire dans l’évaluation de la qualité d’un produit. Les expositions successives à des objets et situations conduisent l’individu à construire le référentiel à l’origine de l’interprétation de ses sensations.

La nostalgie en marketing est souvent utilisée via la musique, des artefacts ou des apparences pour créer un lien émotionnel entre le consommateur et la marque (Pioneer, 2010). Baumgantner (1992) a démontré que la musique rappelle des évènements positifs de la vie des individus et que le marketing pouvait donc utiliser la musique dans les publicités principalement mais aussi sur le point de vente.

Pour Kessous (2006), le marketing utilise les connexions nostalgiques. Les connexions nostalgiques correspondent à un transfert d’un souvenir marquant de la vie d’un individu sur une marque ou un autre produit.

Les connexions nostalgiques assurent trois fonctions principales : la préservation de l’identité de l’individu, la possibilité de ranimer un passé révolu, et la transmission de son expérience personnelle.

Ces connexions nostalgiques ont une incidence directe sur les croyances, l’attachement, les préférences vis-à-vis de la marque ou du produit et les comportements de consommation.

Plus les connexions nostalgiques envers la marque sont fortes, plus les croyances envers la marque sont positives. Plus les connexions

Le retromarketing et le marketing de la nostalgie

Rétro marketing et marketing de la nostalgie Rétromarketing et marketing de la nostalgie Le retromarketing s’est développé dans les années 80 pour revenir en force dans les années 2000. Selon le dictionnaire en ligne du marketing, le retromarketing est « un terme utilisé par B. Cova pour décrire la tendance marketing qui s’appuie sur la … Continuer la lecture

La marque authentique et l’authenticité d’un produit

La marque authentique, l’authenticité d’un produit et la stratégie d’authenticité

I. Revue littérature

Avant de démontrer s’il est possible pour une marque venant de se créer d’utiliser le facteur authenticité, dans cette revue de littérature, nous allons balayer les différentes définitions de l’authenticité et passer en revue les différents moyens marketings pour une marque pour mettre en place une stratégie d’authenticité.

Définir l’authenticité

Qu’est ce que l’authenticité ?

A première vue, définir l’authenticité paraît simple, la définition que donne le Larousse est « caractère de ce qui est authentique, exact ». Exemple : l’authenticité d’une nouvelle.

Les synonymes sont l’exactitude, la justesse, la pureté, la régularité, la sincérité, la véracité, la vérité.

Etymologiquement, l’authenticité provient du latin « authenticus » qui provient lui-même du grec ancien « authentikós » qui correspond à : se détermine par sa propre autorité.

Et pourtant, quand on se penche sur le sujet, on se rend compte qu’il y a autant de définitions qu’il y a de domaines s’y référant.

L’authenticité dans le domaine artistique ne se définit pas de la même façon que dans le domaine juridique ou archéologique.

Par exemple, en langage juridique un « acte authentique » est un acte rédigé par un fonctionnaire ou un officier ministériel quand un « acte sous seing privé » est un acte rédigé par les parties elles-mêmes (art. 1317 du code civil).

Dans ce cas-ci, l’acte sous seing privé n’est-il pas exact ?

De même, un acte authentique est un acte qui peut faire loi comme on l’a vu. C’est donc l’autorité (ici juridique) qui certifie l’authenticité même si c’est l’authenticité d’une reproduction.

Etymologie de l’authenticité

L’authenticité dépend comme on le verra plus tard d’une certification par une instance experte, d’une autorité incontestable comme son étymologie fait ressortir.

D’un point de vue artistique, on différencie l’œuvre authentique à celle qui ne l’est pas en arguant que l’œuvre authentique est la pièce d’origine inimitable, et par conséquent unique (Wang, 1999).

L’idée selon laquelle l’authentique correspond à l’original provient du domaine artistique au début du Moyen-âge et l’essor de la peinture. Ce qui fait autorité est ce qui est unique.

L’authenticité est un terme tellement subjectif dont chacun se fait sa propre définition, qu’on pourrait dire qu’il y a autant de définitions que d’auteurs s’étant penché sur le sujet.

Dans mes recherches, ce qui m’intéresse ici est axé commercial et marketing. Tout d’abord concentrons-nous sur l’authenticité d’un produit.

Pour parler d’authenticité, tous les auteurs se placent dans un point de vue qui oppose le vrai du faux, l’original et la copie.

Grayson et Martinec (2004) propose de différencier l’authenticité indexical et l’authenticité iconique.

Sneakers : authenticité et création d’entreprise appliquées

Authenticité et création d’entreprise appliquées aux sneakers

Groupe ESC PAU École supérieure de commerce de Pau

Act Business – Think humain

Campus Universitaire

Mémoire de master de cherche en marketing

Authenticité et création d’entreprise appliquées aux sneakers

Présenté par

Vincent Rocheteau

Sous la direction de :

Michèle Ambaye

« michele.ambaye@esc-pau.net »

Le 30 novembre 2012

Résumé

Depuis la fin des années 2000, une tendance s’accentue dans l’univers du streetwear, les produits rétro inspirés des années 1970-80.

Bernard Cova, Professeur à l’ESCP-Europe à Paris, a démontré dans plusieurs de ces ouvrages que la peur de la mondialisation pousse de nombreux consommateurs à se tourner vers le passé et à rechercher de l’authenticité.

Les marques de grande consommation l’ont bien compris et ont développées le concept de « personnalisation de

Implications économiques de l’intégration Internet, Entreprise internationale

3.3.2. Des implications macro-économiques

3.3.2.1. pour conforter sa position sur les marchés mondiaux

Toutes les structures économiques privées sont soumises au jeu de la concurrence, et de ce fait les structures internationales le sont encore davantage.

Toutes ces sociétés ont su se positionner sur leur marché et ont acquis ainsi une certaine position de confort. Cependant tous les brusques changements de l’environnement subis au niveau national par les entreprises sont décuplés à l’échelle internationale. Aussi une position forte sur un marché mondial n’est absolument pas une chose acquise et ces sociétés doivent être particulièrement sensibles à ces évolutions. Si une société ne veut pas subir les décisions prises par les autres en matière de stratégie, il faut sans cesse agir dans un but de survie.

Cependant ces actions doivent être réfléchies, pilotées et soigneusement préparées si l’on ne veut pas aboutir, au final, à la destruction d’un certain équilibre des forces concurrentielles.

Tout ceci peut se résumer par cette citation inspirée de l’art de guerre de Sun Tzu :

« Si vous voulez faire la guerre, il vous faudra d’abord rester vivant. Si vous faîtes la guerre, il vous faudra d’abord s’avoir s’attaquer aux plans de l’ennemi pour ne pas avoir à la frapper. Si vous gagnez la guerre, le plus dur sera devant vous car il vous faudra bâtir la paix. »

3.3.2.2. pour connaître et appréhender les innovations de par le monde

Une structure internationale se

L’impact de l’intégration d’Internet, Entreprise internationale

3.3. Quel est l’impact de cette intégration pour une entreprise internationale dans le contexte actuel… Une réponse à la mondialisation ?

« Les gens qui sont sur Internet, ce sont des gens qui sont ouverts, tolérants, autonomes responsables ouverts sur l’avenir, qui s’internationalisent » Laurent Dominati Homme politique Français.

Dans le contexte économique mondial, une entreprise exerçant une activité à l’échelle internationale ne peut se permettre de limiter sa vision de l’environnement aux acteurs proches de son secteur.

3.3.1. Des implications micro-économiques

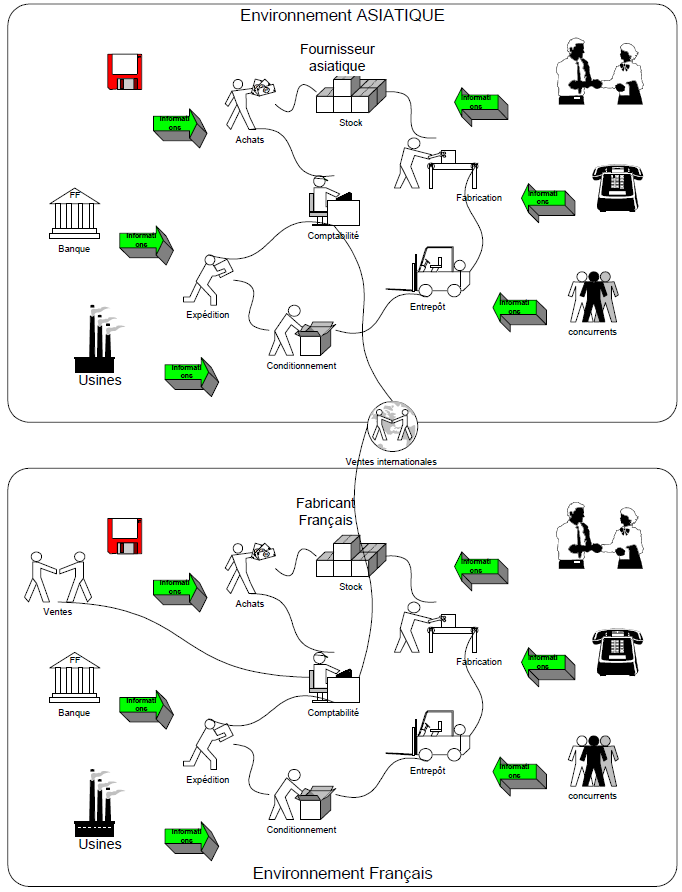

3.1.1.1. se rapprocher des fournisseurs

Une société ayant une activité internationale importante se voit souvent dans l’obligation d’acheter les matières premières nécessaires à sa production dans plusieurs pays. La mondialisation des échanges de biens et de marchandises rend ce type de pratique très aisé, cependant la gestion à distance des relations fournisseur n’est pas facile.

A l’international, l’inter culturalité est tout d’abord une barrière non négligeable qu’il faut bien connaître afin de ne pas connaître d’échec cuisant.

De nombreux déplacements sont donc nécessaires, selon les pays, afin d’entretenir des relations saines avec ses fournisseurs et pourtant, malgré ces précautions, cela n’est pas forcément suffisant.

De nombreuses multinationales rencontrent des problèmes de non conformité entre la marchandise commandée et celle qui est reçue, ou encore des ruptures de stocks

Quels sont les techniques, outils… pour nos protéger sur Internet

3.2.2.3. Quels sont leurs techniques, outils…

3.2.2.3.1. Les virus informatiques

Les virus informatiques sont des fragments de code capables d’endommager ou d’effacer des informations, des fichiers ou des logiciels sur l’ordinateur.

Exactement comme les virus s’attaquant aux humains, les virus informatiques ont la faculté de se propager. L’ordinateur peut être contaminé par un virus lors du téléchargement d’un fichier infecté à partir de l’Internet ou lors de la copie d’un fichier infecté à partir d’une disquette. Dès que le virus s’est greffé sur les fichiers de l’ordinateur, il peut commencer à endommager ou détruire des informations, ou bien il peut attendre une date ou un événement particulier avant de passer à l’action.

Les effets des virus peuvent être très divers ;

Nous pouvons avoir affaire à de simples virus « à message » dont l’objectif est de transmettre une idée. (lorsque Jacques Chirac a décidé de reprendre nos essais nucléaires dans le pacifique, un virus est apparu contenant un message allant à l’encontre des essais)

Cependant, la plupart des virus sont beaucoup plus dangereux, entre 1989 et 1998, le nombre de virus a cru d’environ 986% et le nombre de victimes semble suivre la même courbe de croissance. Les plus dangereux d’entre eux peuvent aller jusqu’à la destruction du ou des disque durs (dans le cas de réseaux).

Les virus suivent un cycle de vie similaire à celui des virus biologiques, c’est à dire de la création à l’élimination en passant par la

Qui sont les Hackers ? Quels sont les risques sur Internet ?

3.2.2. Attention Pirate !

Tout ce que l’on vient de dire dans le sens d’un veilleur en recherche d’informations est valable dans l’autre sens ; Bon nombre de sociétés pratiquent la veille et de ce fait la structure même qui effectue sa recherche d’informations peut elle aussi être « surveillée ».

Cette surveillance, ne présente aucun danger particulier si ce n’est qu’il faut être vigilant quant aux informations qui peuvent être collectées (toutes les failles, sources… précédemment explicitées peuvent être exploitées dans cet autre sens)

Cependant, en dehors de la veille traditionnelle, une société peut également être victime de « Hackers » (pirates informatiques) agissant soit pour leur propre compte (défi personnel) soit pour le compte d’une société concurrente par exemple désireuse d’éliminer ses concurrents de façon illégale.

3.2.2.1. qui sont les Hackers ?

Ces passionnés d’informatique, présents partout dans le monde ont pour passe- temps le piratage de données informatiques.

Les membres de communautés Hackers étaient au départ des « révoltés » de notre société s’érigeant contre le système de consommation. Internet, lors de sa création, a constitué pour eux une formidable possibilité de s’exprimer librement et d’échanger sur les techniques de Hacking. Cependant, leur terrain d’expression favori, a rapidement conquis les grands businessmen du monde et Internet s’est vu couvert de sites payants, de bannières publicitaires…

Les Hackers

Comment intégrer Internet dans une stratégie de veille ?

3.2. Comment l’intégrer ?

3.2.1. Les outils propres à Internet

Il existe de nombreux outils spécifiques à Internet permettant d’étendre ses fonctions et de faciliter l’utilisation de celui ci. Parmi cette multitude, certains sont très utile au veilleur.

Ces outils aussi appelés « agents intelligents » sont à référencer en fonction de leur utilité pour le veilleur : en effet parmi cette multitude, le veilleur doit faire un tri afin d’utiliser le bon agent en fonction de la mission qui lui a été confiée.

Aussi voici une proposition de classement de ces outils :

| Recherche d’informations en continu | ||

| METHODE Une fois le besoin d’informations identifié, il s’agit de définir les principaux mots clefs pouvant y faire appel (synonymes pouvant être utilisés lors du référencement) et effectuer une recherche à partir de ces mots sur des moteurs de recherche | ||

| OUTIL MOTEURS DE RECHERCHE OU META MOTEURS (Méta chercheurs) | ||

| Exemples META MOTEURS : ** Copernic ** Ari@ne ** Digimind ** Digout4U ** Mata Hari ** News Monger | Exemples MOTEURS DE RECHERCHE ** Hotbot ** Nothernlight ** Altavista ** Dejanews ** Infoseek ** Excite ** Webcrawler | Exemples MOTEURS SPECIALISES ** Liszt (recherches dans les listes de diffusion) ** dejanews (recherche dans les news group) ** ftpsearch (recherche de fichiers |

Pourquoi intégrer Internet dans une stratégie de veille ?

L’impact de l’intégration d’internet dans la stratégie de veille d’une structure internationale – Chapitre 3 :

3.1. Pourquoi intégrer Internet dans une stratégie de veille ?

3.1.1. Au niveau du recueil d’informations

Compte tenu des éléments détaillés en partie 2.2., de la taille de la base de données consultable, des diverses possibilités de communication (chat, forum…)et du World Wide Web, Internet constitue une formidable source d’informations consultables et utilisables dans le cadre d’une stratégie de veille.

Cet atout, non négligeable n’est cependant pas le seul intérêt à l’intégration d’Internet :

** L’interactivité

Les bases de données au sens large du terme ont l’inconvénient d’être peu fréquemment mises à jour. En effet, une information prise dans une base de données est souvent très fiable mais peu récente et de ce fait revêt une faible implication.

Internet quant à lui, connaît une actualisation quasiment constante des informations disponibles (tous les internautes peuvent alimenter cette dernière en continu compte tenu du nombre d’internautes dans le monde et de la diversité des échanges).

Cependant ces informations de sources très variées et difficilement identifiables sont souvent peu sures et nécessitent un important travail de recoupement de la part du veilleur s’il veut s’assurer du bien fondé de l’information qu’il va utiliser.

** Les vitrines »

Internet donne accès à un grand nombre d’informations qui peuvent

Internet, une toile gigantesque – Echanges mondiaux ouverts à tous

2.2 Internet : Une toile gigantesque réunissant « grands et petits » de l’économie

2.2.1. Base de données mondiale

Une base de données contient des textes, mais aussi des images, des sons, des vidéos, des programmes…. la richesse de l’information consultable est multipliée par autant de formats possibles.

La structure même de la toile constitue sa force ;

Quel autre outil peut aujourd’hui se permettre de prétendre à un accès aussi large à l’information ?

La structure d’Internet autorise que n’importe quel Internaute connecté dans le monde participe à la construction de cette base de données mondiale et contribue de ce fait à l’enrichissement de celle ci.

De même, l’internaute a ainsi accès à une source d’informations mondiale et gigantesque ne pouvant être contenu dans aucune bibliothèque ni autre système.

« Internet sera à l’économie du 21e siècle ce que l’essence fut au 20e siècle. La puissance des ordinateurs c’est l’essence d’Internet » Craig Barret Président d’Intel

2.2.2. Echanges mondiaux ouverts à tous « la messagerie, le chat, les forums… »

« l’Internet serait une toile comme les autres si elle n’avait pas ses millions d’araignées » Maxime Allain

Internet relie plus de 60 millions d’utilisateurs dans le monde, ce qui explique que la messagerie soit le plus ancien et le plus répandu des services offerts.

Les groupes de discussion, les mailing lists,… permettent à tous de s’exprimer, d’échanger et

L’Internet : la Netiquette, la défense et l’autocensure

L’Internet : la Netiquette, la défense et l’autocensure

2.1.2. La plaidoirie de la défense

Nos venons de dresser un portait assez pessimiste de l’Internet en mettant en avant les failles qui sont liées à la structure même de celui ci.

Compte tenu de tous ces éléments, on pourrait se demander pourquoi un outil aussi imparfait est-il utilisé par des millions de gens à travers le monde et pourquoi il connaît un aussi grand succès ?

Les internautes eux même conscients des dérives qui peuvent être engendrées par le système, ont eux même créé un système d’autorégulation qui élimine rapidement les points de vue arbitraires, sans fondement et les jugements de valeur ;des outils mis à la disposition des internautes pour faire face à la surabondance d’informations17, ainsi que des clés permettant de contrôler les sources et les diffusions d’informations…

2.1.2.1. La Netiquette

Le premier moyen qui a été établi est la « Netiquette » qui représente l’ensemble des règles de conduite et de savoir-vivre des utilisateurs de l’Internet.

Voici un résumé sous forme de commandements de ce que peut contenir la Netiquette : Computer Ethics Institute18

Les 10 commandements du savoir-vivre informatique

- Tu n’emploieras pas l’ordinateur pour nuire à autrui.

- Tu ne brouilleras pas le travail informatique d’autrui.

- Tu ne fouineras pas dans les fichiers des autres.

- Tu n’emploieras pas l’ordinateur pour voler.

- Tu n’emploieras pas l’ordinateur pour faire de faux témoignages.

- Tu n’emploieras, ni ne copieras des logiciels que tu n’as pas payés.

- Tu n’emploieras pas les ressources informatiques d’autrui sans autorisation.

- Tu ne t’approprieras pas le travail intellectuel d’autrui.

- Tu songeras aux conséquences sociales du programme que tu écris.

- Tu emploieras l’ordinateur de manière à faire preuve de considération et respect

Ces principes, s’ils sont respectés éliminent une bonne partie des pratiques de dénigrement qui peuvent être faites.

Internet, un outil dangereux? Libre expression et Désinformation

Internet : Un outil controversé – Chapitre 2 :

Internet est né en 1969 sous l’impulsion du département américain de la défense. Le réseau, qui s’appelait alors ARPANET, devait assurer les échanges d’informations électroniques entre les centres névralgiques américains dans le contexte de la guerre froide.

Ce réseau devait permettre à la défense américaine de poursuivre ses activités en cas d’attaque nucléaire soviétique. Si l’un ou plusieurs des sites et lignes de connexion venait à être détruit, les messages parviendraient à leur destinataire par des itinéraires alternatifs.

Un grand nombre de centres de recherche, militaires, publics et privés prirent part à ce projet. Il était normal que leurs réseaux internes furent les premiers reliés à Internet. C’est pourquoi, dès sa création, Internet sera un méta-réseau, un réseau de réseaux qui va peu à peu relier la communauté scientifique et universitaire mondiale.

Internet arrive en Europe en 1982. L’année 1984 est une année charnière: Internet perd son caractère militaire.

Les universités, friandes de ce nouveau système de communication font tout ce qu’elles peuvent pour se l’approprier, ainsi le réseau devient public. Depuis la chute du mur de Berlin en 1989, Internet s’est largement ouvert au grand public et à l’exploitation commerciale. World Wide Web apparaît l’année suivante. Sa facilité d’utilisation contribue grandement à populariser les autoroutes de l’information.

Pour certains, Internet n’est qu’un « minitel géant »