6.2 Système de négociation

Nous présentons dans cette section les bases pour la conception de notre système de confiance. Nous abordons d’abord le sens du terme négociation utilisé dans notre système.

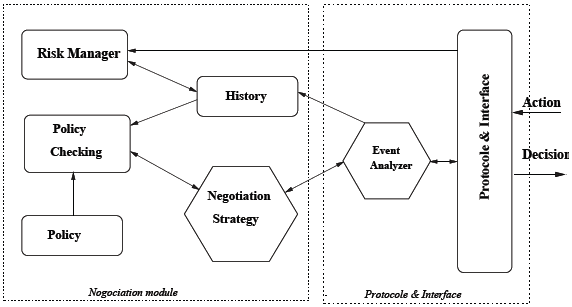

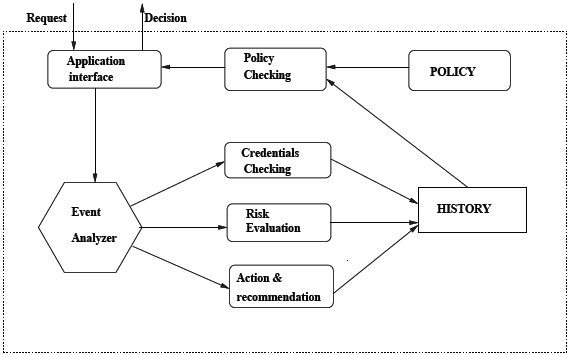

Ensuite, nous parlons de l’approche événement pour notre système de négociation.

6.2.1 Terme de la négociation de confiance

Comme nous l’avons vu dans l’état de l’art, le terme « négociation de la confiance » a des sens différents dans les systèmes que nous avons étudiées et la « négociation » n’a parfois pas le sens commun que nous lui donnons.

Nous précisons dans quel sens nous avons utilisé ce terme dans notre système.

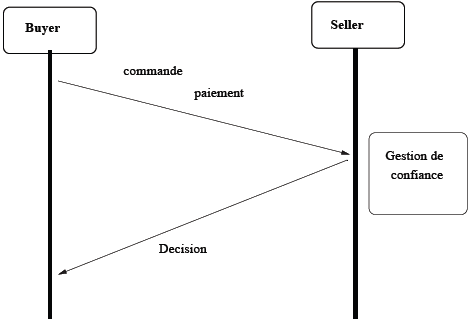

Une négociation se résume donc en général à une transaction entre deux acteurs dont l’objectif est de leur permettre d’obtenir simultanément un niveau de confiance suffisant.

Les systèmes existants tels que Trust-X [5, 6], TrustBuilder [26, 84] sont bien dans ce cadre là, ils voient la négociation comme un échange d’informations préalable entre deux parties pour établir une confiance mutuelle et réaliser des transactions dans la suite.

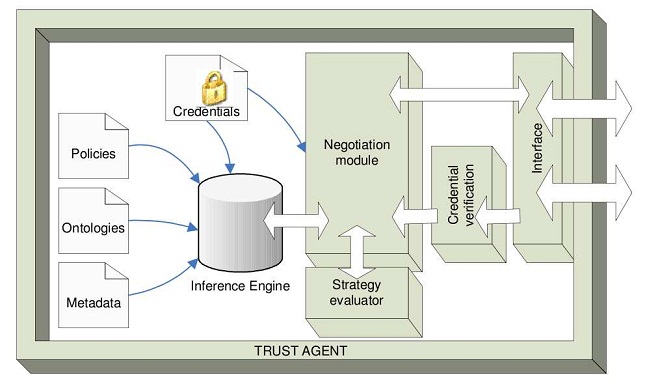

Dans notre approche de système de négociation, le terme de « négociation de la confiance » désigne les échanges entre deux parties qui satisfont les contraintes suivantes :

- Chaque partie engagée dans l’échange a son propre objectif. Le but de l’échange est que les deux parties puissent mener à bien l’échange tout en satisfaisant leurs objectifs.

- Chaque partie gère sa politique. La politique est un