2.1.3 État de la censure en Chine

Malgré la signature de la République Populaire de Chine du Pacte relatif aux droits civils et politiques en 1998, la liberté d’expression reste un sujet sensible au sein du pays.

Selon le gouvernement, la liberté d’expression semble en apparence garantie en Chine. Depuis sa mise en place, Internet est le premier support à la consultation et à la diffusion d’informations utilisé par la population chinoise. De plus, un rapport publié par le Bureau d’Information de la République Populaire de Chine du 8 juin 2010 précise que les Chinois bénéficient de la liberté d’opinion et d’expression. Cependant, au vu d’une forte croissance du nombre d’utilisateurs, le gouvernement dût créer des conditions et des méthodes de supervision autour de l’Internet chinois. Si les nouvelles technologies sont pour l’Etat une opportunité de maintenir une compétitivité internationale, elles peuvent également être aussi une menace au niveau de la légitimité du pouvoir mis en place. Pour cela, la Chine a recours à des méthodes pour contrôler et censurer l’Internet comme le filtrage des moteurs de recherche ou le blocage de sites web. Ces techniques sont considérées comme portant atteinte aux libertés d’expression et d’information par la communauté internationale.

En juillet 2009, un premier logiciel de filtrage a été mis en place. Celui-ci fût appelé « Green dam » (barrage vert) et était destiné à bloquer les sites à caractères pornographiques ou autres contenus nuisibles. En septembre 2009,

Informatiques et Télécommunications

Les projets de fin d’études pfe en Informatique et Télécommunications

Les dix facteurs de progrès de l'Internet en Chine

2.1.2 Les facteurs de progrès de l’Internet en Chine

Très peu utilisé il y a quelques années, Internet est aujourd’hui incontournable dans le quotidien des utilisateurs en Chine. Le fait que le web soit devenu une réalité est due, selon David C. Michael et Yvonne Zhou23, à plusieurs facteurs:

1. Internet est peu coûteux: Le gouvernement a fait beaucoup d’efforts au niveau des infrastructures pour aider à couvrir au maximum les zones habitées par des accès à l’Internet privé ou public. Il est à noter que l’Internet à haut débit est moins cher qu’une connexion par ligne commutée.

2. Une familiarité aux technologies digitales: Contrairement à l’Amérique du Nord ou l’Europe occidentale, la Chine n’a que très peu connu la période des lecteurs CD ou VCR. L’explosion économique et la forte croissance du pays a obligé les habitants à s’habituer directement aux technologies actuelles comme les lecteurs MP3 ou Smartphones. Les internautes sont également habitués aux médias en ligne (vidéo, musique) et aux plateformes de partage de fichiers.

3. La gratuité des contenus: Internet donne accès à une quantité illimitée de contenus gratuits. Le téléchargement de MP3 et de films sont autorisés. En guise d’exemple, le moteur de recherche numéro un, Baidu, dispose d’une plateforme de téléchargement MP3 gratuite.

4. L’accent sur l’éducation: Traditionnellement et par son histoire, la Chine est orientée sur le long terme en offrant

Internet en Chine : Historique de l’Internet chinois

2. Vue d’ensemble du paysage Internet chinois

2.1 Internet en Chine

2.1.1 Historique8

2.1.1.1 Des débuts en 1994

Au milieu et à la fin des années 80, des chercheurs chinois et étrangers ont commencé à étudier l’utilité d’Internet. Lors de la conférence de l’INET en 1992 et 1993, les spécialistes de l’informatique chinois ont appelé à l’accès à l’Internet pour l’ensemble de la population. Pendant la conférence sino-américaine du Joint Comittee of Science and Technology tenu à Washington en avril 1994, les représentants chinois ont obtenu un consensus avec l’Académie Nationale Américaine des Sciences sur l’accès Internet en Chine. Le 20 avril 1994, un réseau pilote servant les domaines de l’éducation et de la recherche scientifique est relié à Internet via une ligne spéciale 64K dans le district de Pékin9. Cette action marque le début de l’Internet en Chine. Le pays considéra la venue d’Internet comme un palier important dans les différentes réformes dans sa politique de modernisation du pays. Le gouvernement a élaboré une série d’initiatives en faveur du développement d’Internet pour accélérer le passage aux nouvelles technologies dans le pays.

2.1.1.2 Années 2000: Internet se structure

En 1993, the State Economic Informatization Joint Meeting avait été lancé pour diriger la construction d’un réseau d’informations économiques publiques. En 1997, le neuvième plan quinquennal pour l’informatisation du pays à long terme a été formulé (2010). Ce plan disait notamment qu’Internet était

La génération 2.0 Chinoise : E-Commerce Et Tendances

La génération 2.0 chinoise : l’internet et l’e-commerce

Université de Poitiers

UFR Sciences humaines et arts

Master Web Editorial 2011

La génération 2.0 Chinoise : E-Commerce Et Tendances

Jérémy Castan

Directrice de mémoire :

Mme Isabelle Marchesin

Date de soutenance :

11 juillet 2011

Remerciements

Je souhaite avant tout remercier ma directrice de mémoire, Mme Isabelle Marchesin, pour son soutien permanent et ses bons conseils tout au long de la rédaction du présent mémoire.

J’aimerais également adresser ma sincère reconnaissance à toutes les personnes qui ont pu m’aider à l’écriture du mémoire au niveau des normes mais également lors de l’établissement d’enquêtes avec diverses personnes françaises et chinoises. Ces remerciements s’adressent en particulier à M. Yannis Delmas et M. David Guillemin.

J’adresse aussi mes remerciements à Melle Elodie Barthelemy, pour l’aide précieuse qu’elle m’a apportée en termes de traduction de chinois à français mais également pour sa coopération lors du tri de cartes.

Pour terminer, j’aimerais remercier ma famille et

Organisation de la sécurité de l’information

5. Article « A.6 Organisation de la sécurité de l’information »

5.1- Principe

Nul n’est qualifié pour connaître des informations de Sécurité d’Etat ou supports s’il n’est habilité au niveau requis et s’il n’a le besoin de les connaître.

5.2- Implication de la direction

a. Le Conseil Supérieur de Défense à Rabat [16] : Partie non diffusée /Contenu Confidentiel

b. L’Ambassadeur de Sa Majesté le Roi [17]:

* Pour le niveau Très Secret :

o Détermine les critères et les modalités d’organisation de la protection et définit des classifications spéciales correspondant aux différentes priorités gouvernementales au sein de l’ambassade et le pays de représentation;

o fixe les conditions dans lesquelles chaque cadre ou agent et département dont il a la charge détermine les informations et supports qu’il y a lieu de classifier à ce niveau;

* Pour les niveaux Secret et Confidentiel :

o Fixe les conditions dans lesquelles chaque ministre, pour le département dont il a la charge, détermine les informations et supports qu’il y a lieu de classifier et les modalités de leur protection;

* Pour les habilitations :

o Définit la procédure préalable à la décision d’habilitation;

o Prend la décision d’habilitation pour le niveau Très Secret et indique les classifications spéciales auxquelles la personne habilitée peut accéder.

Pour l’exercice de ces compétences, l’Ambassadeur est assisté par le conseiller en sécurité, l’attaché militaire et la cellule Sécurité de l’Information.

5.3- Elaboration du Catalogues des Fonctions des Informations de Sécurité d’Etat de l’Ambassade (CFISE)

L’Ambassadeur de Sa Majesté Le Roi assisté par le conseiller en sécurité, l’attaché militaire et la cellule de sécurité de l’Information élaborent les instructions nécessaires pour faire établir au

La politique de sécurité de l’information

Troisième partie : Implémentation et Mise en œuvre de la norme ISO / CEI 27001

4. Article « A.5 Politique de Sécurité »

4.1- Fondements

La politique de sécurité de l’information se base sur la protection de l’information dite de Sécurité d’Etat. Toutes les informations traitées au sein de l’Ambassade sont considérées des informations de Sécurité d’Etat [16].

Ces informations constituent une cible majeure pour les services étrangers et les groupements ou les individus isolés ayant pour objectif de déstabiliser l’Etat ou la société.

Les informations de Sécurité d’Etat nécessitent une protection particulière, permettant d’en maîtriser et d’en limiter la diffusion, dans des conditions définies dans la présente politique.

L’atteinte à ces informations est considérée selon la législation marocaine comme acte de haute trahison passible à la peine de mort (Article 181 du Code Pénal)23 [18].

Il existe trois niveaux de classification : Très Secret, Secret et Confidentiel.

Les trois niveaux relèvent du périmètre de la défense nationale vue que ce sont des informations de sécurité d’Etat.

Peuvent faire l’objet de ces classifications les procédés, objets, documents, informations, réseaux informatiques, données informatisées ou fichiers dont la divulgation est de nature à nuire à la défense nationale ou pourrait conduire à la découverte d’un secret de la défense nationale.

Bénéficient également de la protection du secret les lieux qui, en raison des installations ou activités qu’ils abritent, sont classifiés.

L’inobservation des mesures de protection induites par la classification génère la mise en œuvre du dispositif de répression pénale et sera considérée comme un acte de haute trahison.

La politique de sécurité vise aussi à rendre responsable, pénalement et administrativement, toute personne ayant accès à des informations ou supports classifiés.

Une information classifiée est

L’audit préalable du système de management SMSI

Implémentation et Mise en œuvre de la norme ISO / CEI 27001 – Troisième partie :

1. Introduction

Dans le cadre de ce travail, on procédera à l’implémentation et mise en œuvre de la norme au sein de l’Ambassade du Royaume du Maroc en Tunisie, les services et les départements sous sa tutelle.

Procéder à un travail pareil au sein de la structure nécessite plusieurs autorisations et vérifications au niveau central au Maroc et un suivi rigoureux de la publication des données résultantes de ce travail aux niveaux académiques et professionnel.

Après plusieurs mois de labeur, je ne suis autorisé de diffuser qu’une partie (présente dans ce rapport) de la totalité du travail effectué vu que les informations traitées au sein de l’Ambassade touchent à la sécurité d’Etat.

Après une présentation de la structure d’accueil, on procédera à une présentation succincte de l’audit effectué et les procédures mise en place lors d’implémentation de la norme.

Seules les parties faisant objet d’une approbation centrale et pour les raisons académiques seront présentes dans ce mémoire de Master.

2. Structure d’accueil

Pour un premier lieu, notre travail sera orienté vers la chancellerie diplomatique et sera généralisé sur l’ensemble des services et départements sous la tutelle de l’ambassade.

La chancellerie diplomatique est formée d’une équipe de diplomates et dirigée par l’Ambassadeur.

Elle assiste l’Ambassadeur, en étroite coordination avec les autres responsables des services de l’Ambassade, dans ses fonctions de représentation du Royaume du Maroc en Tunisie, de mise en œuvre de la politique étrangère marocaine, et de promotion auprès des autorités tunisiennes des prises de position du Maroc sur les grands sujets d’actualité .

La chancellerie contribue à la promotion des relations amicales entre le Maroc et la Tunisie par ses

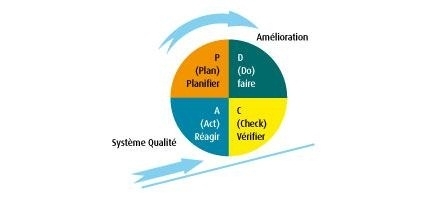

Phase CHECK du PDCA et Phase ACT du PDCA

Deuxième partie : La norme ISO/CEI 27001 : Son approche en quatre phases (Plan, Do, Check, Act)

La norme ISO/CEI 27001 : Son approche en quatre phases (Plan, Do, Check, Act) :

4. Phase « CHECK » du PDCA

La phase « Check » du PDCA concerne les moyens de contrôle à mettre en place pour assurer «l’efficacité » du SMSI et sa « conformité » au cahier des charges de la norme ISO/CEI 27001 [10].

Pour répondre à ces deux exigences de la norme, les organismes emploient le contrôle et les audits internes ainsi que les revues de direction.

4.1- Les audits internes

L’audit interne peut s’organiser avec le personnel de l’organisme ou être sous traité à un cabinet conseil.

Si l’audit est confié à un collaborateur, il ne faut pas que ce dernier puisse auditer un processus dans lequel il est impliqué au niveau de sa mise en œuvre ou de son exploitation.

L’audit a pour but de contrôler la conformité et l’efficacité du SMSI en recherchant les écarts entre la documentation du système (enregistrement, procédures, etc.) et les activités de l’organisme.

La norme exige que la méthode utilisée pour l’audit soit documentée dans une procédure et que les rapports soient enregistrés pour être utilisés lors des revues

Phase DO du PDCA, la norme ISO/CEI 27001

Phase DO du PDCA, la norme ISO/CEI 27001

La norme ISO/CEI 27001 : Son approche en quatre phases (Plan, Do, Check, Act) :

3. Phase « DO » du PDCA

Cette phase consiste à décrire la mise en œuvre des mesures de sécurité sélectionnées dans le SoA à travers quatre étapes.

3.1- Plan de traitement

Il faut premièrement gérer l’interdépendance des actions à entreprendre. Certaines mesures sont partiellement ou déjà en place, d’autres doivent être intégralement déployées ou nécessitent la mise en œuvre d’une autre action avant de pouvoir être lancées.

Ce travail revient à établir un plan de traitement qui peut être assimilé à de la gestion de projet. Une fois ce travail effectué, il faut déployer les mesures de sécurité en suivant le plan de traitement.

Par la suite, le responsable de projet doit définir des « mesures d’efficacité » pour contrôler le bon fonctionnement du SMSI.

3.2- Choix des indicateurs

Ce point consiste à mettre en place des indicateurs de performance pour vérifier l’efficacité des mesures de sécurité ainsi que des indicateurs de conformité pour contrôler la conformité du SMSI.

Trouver de bons indicateurs n’est pas une tâche facile. La norme ne préconise pas d’indicateurs précis à utiliser mais l’ISO/CEI 27004 propose une démarche qui peut aider à les sélectionner [10].

L’étape suivante concerne la sensibilisation des collaborateurs aux principes de la sécurité de l’information.

3.3- Formation et sensibilisation des collaborateurs

Nous avons vu que les mesures de sécurité couvrent de nombreux domaines allant de la sécurité organisationnelle à la sécurité physique, en passant par la sécurité des systèmes réseaux etc. Les collaborateurs doivent maîtriser les outils de sécurité déployés dans les domaines très variés. Une formation du personnel peut s’avérer nécessaire.

La sensibilisation à la sécurité du système

Phase Plan du PDCA : Politique et périmètre du SMSI

Phase Plan du PDCA : Politique et périmètre du SMSI La norme ISO/CEI 27001 : Son approche en quatre phases (Plan, Do, Check, Act) – Deuxième partie : 1. Introduction Pour être en conformité avec la norme ISO/CEI 27001, les SMSI doivent répondre à toutes les exigences comprises entre les chapitres 4 et 8 illustrés … Continuer la lecture

Les normes de la famille ISO/CEI 2700x

Les normes de la famille ISO/CEI 2700x

Première partie : Etat de l’art des systèmes de management de la sécurité de l’information

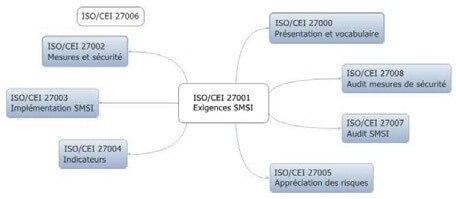

4. Les normes de la famille ISO/CEI 2700x

Dans la famille ISO/CEI on trouve deux catégories de normes. Celles qui émettent des exigences : ISO/CEI 27001 et celles qui formulent des recommandations : ISO/CEI 27002.

Notons que certaines normes sont encore en cours de rédaction, c’est le cas des normes ISO/CEI 27007 «Audit des SMSI » et ISO/CEI 27008 « Audit des mesures de sécurité ».

Comme représenté sur la figure 5 ci-dessous, la norme ISO/CEI 27001 est le centre de gravité des référentiels du SMSI. La norme ISO/CEI 27001 formule les exigences relatives aux SMSI et fournit une liste de mesures de sécurité pouvant être intégrées au système [7].

Figure 5: Normes de la famille ISO/CEI 2700x

4.1- L’ISO/CEI 27000

Cette norme a été publiée pour répondre au besoin de définir une terminologie pour les SMSI. Comme nous l’avons vu précédemment, beaucoup de référentiels antérieurs à ISO/CEI 27001 ont été publiés ces dernières années.

Ces normes ne fournissent pas de notions, ni de vocabulaire commun, permettant une bonne compréhension des SMSI, c’est ce que propose l’ISO/CEI 27000.

L’ISO/CEI 27000 est structurée en trois parties. La première, définit 46 termes tels que, la confidentialité, l’intégrité, la disponibilité, l’authenticité, tous principalement axés sur l’appréciation et l’analyse des risques, des menaces, de la vulnérabilité, etc.

Par exemple, le mot risque est « la combinaison de la probabilité d’un événement et de ses conséquences ». La

Systèmes de Management de la Sécurité de l’Information

Première partie : Etat de l’art des systèmes de management de la sécurité de l’information

3. Les SMSI (Systèmes de Management de la Sécurité de l’Information)

3.1- Les systèmes de management

La norme ISO 9000 définit le système de management comme : (…) un système permettant d’établir une politique, des objectifs et atteindre ces objectifs (…).

Un système de management peut être interprété comme un ensemble de mesures organisationnelles et techniques ciblant un objectif comme le montre la figure 3 ci- dessous.

Figure 3: Vue d’un système de management

Un système de management se caractérise par un engagement de l’ensemble des collaborateurs de l’organisme; quel que soit le périmètre du système sur l’activité de l’organisme, il nécessite l’implication de tous les métiers.

A cette approche transversale doit s’associer une approche verticale. L’ensemble de la hiérarchie de l’organisme, de la direction jusqu’aux parties intéressées, c’est-à-dire les fournisseurs, partenaires et actionnaires doivent être engagés dans la mise en œuvre du système [4].

Une autre caractéristique des systèmes de management est la formalisation des politiques et procédures de l’organisme afin de pouvoir être audité.

Ces engagements ont un coût en ressources matérielles, humaines et financières.

Comment justifier cet investissement ? Les systèmes de management s’appuient sur des guides de bonnes pratiques, mécanismes d’amélioration continue favorisant la capitalisation sur les retours d’expérience, ce qui a pour effet d’accroitre la fiabilité. En outre,

Les normes ISO de sécurité : Normalisation et historique

Les normes ISO de sécurité : Normalisation et historique

Etat de l’art des systèmes de management de la sécurité de l’information – Première partie :

1. Introduction

L’objectif de cette première partie est de présenter les normes, les concepts, les processus et les acteurs qui ont permis aux organismes d’aboutir à un système de management de la sécurité de l’information.

2. Définitions

2.1- L’ISO (Organisation Internationale de Normalisation)

L’ISO est le fruit d’une collaboration entre différents organismes de normalisation nationaux.

Au début du XXème siècle, L’American Institute of Electrical Engineer1 invite quatre autres instituts professionnels pour constituer une première organisation nationale, l’AESC (American Engineering Standards Committee) qui aura pour objectif de publier des standards industriels communs avant de prendre le nom d’ASA (American Standards Association) et d’établir des procédures standardisées pour la production militaire pendant la seconde guerre mondiale.

En 1947, l’ASA, le BSI (British Standards Institute), l’AFNOR (Association Française de Normalisation) et les organisations de normalisation de 22 autres pays fondent l’Organisation Internationale de Normalisation (ISO).

A ce jour, l’ISO regroupe 157 pays membres, et coopère avec les autres organismes de normalisation comme le CEN (Comité européen de normalisation) ou la Commission Electronique Internationale2 (CEI). En 1987, l’ISO et le CEI créent le Joint Technical Committee (JTC1) pour la normalisation des Technologies de l’Information (TI).

Le JTC1 allie les compétences de l’ISO en matière de langage de programmation et codage de l’information avec celles du CEI qui traitent du matériel tel que les microprocesseurs.

Le JTC1 est composé de plusieurs comités techniques (SC) qui traitent de sujets tels que la biométrie, la téléinformatique, les interfaces utilisateurs ou encore les techniques de sécurité de l’information relatives aux normes de la série ISO/CEI 2700x. La figure 1 ci- dessous montre la structure hiérarchique des

Sanction du non-respect de la protection des données personnelles

D- La sanction du non respect de la protection des données personnelles

En France, le code pénal prévoit un certain nombre d’infractions, qu’il définit comme des « atteintes au droit de la personne résultant des fichiers ou des traitements informatiques ». Il s’agit notamment de:

– de l’omission de la déclaration préalable, qui constitue le délit de création de fichier clandestin247. L’élément matériel constitutif de l’infraction248 se trouve dans le manquement aux formalités déclaratives préalables auprès de la CNIL. C’est notamment, le cas des fichiers clandestins.

– le manquement à la sécurité249;

– la collecte frauduleuse, déloyale ou illicite de données250;

– délit de détournement de finalité d’informations nominatives251. Nous pouvons supposer que l’utilisation des données bancaires du client par le marchand en dehors de la transaction réalisée ou en vue de débiter un montant plus important que celui convenu, entre dans le champ d’application de cette incrimination.

– le délit de divulgation illicite d’informations nominatives252;

– enfin, la non-information des personnes interrogées, l’entrave au droit d’accès et de communication, l’entrave au droit de rectification sont punies des peines prévues pour les contraventions de 5e classe253.

L’Islande punit l’atteinte aux données personnelles dans sa loi n°82 de 1998. En effet, l’article 228 de la loi prévoit que toute personne qui prend connaissance de lettres, journaux intimes et autres

La régulation étatique, protection des données personnelles

2- La régulation étatique

Les Etats européens ont choisi la voie de la régulation étatique en vue d’établir un régime de protection des données personnelles. Ainsi, en Belgique, la loi du 11 décembre 1998 qui vise à la transposition de la directive européenne 95/46/CE, contient également des exceptions relatives à la collecte d’informations et à la gestion de l’information. En Grèce, la loi n°2472/1997 sur la protection des données personnelles, reprend tous les éléments de la directive communautaire, mais pas sa structure. Enfin, en Suède, la PuL (personuppgiftslagen) SFS 1998 :204 vise le traitement des données, qu’il soit partiellement ou totalement automatisé. La loi ne doit pas entrer en conflit avec les dispositions relatives aux libertés énoncées dans la loi sur la liberté de la presse et la loi fondamentale sur la liberté d’expression et elle prévoit le consentement de la personne faisant l’objet de l’enregistrement.

En France le régime est l’un des plus stricts. La protection des données bancaires lors de la transaction par Internet peut se réaliser par l’intermédiaire de deux systèmes : soit par l’intermédiaire de la protection des données personnelles soit par le régime de la protection de la correspondance privée.

a) La protection des données personnelles

En France, la loi 6 janvier 1978, relative à l’informatique, aux fichiers et aux libertés pose un certain nombre d’obligations et limite la collecte et l’utilisation des informations nominatives. Selon l’art.4 :