C- Une grande diversité des régimes nationaux

En matière de protection des données personnelles, une grande diversité des régimes nationaux apparaît. Actuellement, le régime le plus complète, et le plus strict, est le régime communautaire. Il en est autrement aux Etats Unis, où le système de l’autorégulation est la règle (1). Au contraire, le système de la régulation législative est prédominant dans les Etats européens (2).

1- L’autorégulation : l’exemple des Etats Unis.

Aux Etats Unis, la politique du « laissez-faire » prévaut. L’intervention de l’Etat fédéral et des Etats fédérés ne se manifeste qu’au second plan. La priorité est donnée à l’autorégulation par les acteurs eux-mêmes; ce n’est que lorsque cette autorégulation se révèle insuffisante, que les autorités publiques interviennent. Cependant, quelques tentatives de normalisation dans le domaine de la protection de la vie privée (et par extension des données personnelles), ont eu lieu. Il s’agit des lois fédérales suivantes : la Privacy Act de 1974, la Computer Matching and Privacy Protection Act de 1988 et la US Computer Security Act de 1987. Cette dernière donne à l’Institut National des Normes et de la Technologie (National Institute of Standards and Technology, NIST) l’autorité de développer des normes, des lignes de conduite et des procédures dans le cadre des systèmes informatiques.

L’autorégulation prend deux formes distinctes :

– la première prend la forme de pages spéciales contenant des clauses

Informatiques et Télécommunications

Les projets de fin d’études pfe en Informatique et Télécommunications

Mise en œuvre d’un système de management SMSI

Mise en œuvre d’un système de management de la sécurité de l’information Université Virtuelle de Tunis Mastère en Optimisation et Modernisation des Entreprises : MOME Mémoire pour l’obtention d’un Diplôme de Mastère Professionnel (1ère Promotion) Mise en œuvre d’un système de management de la sécurité de l’information (SMSI) au sein de l’Ambassade du Royaume du … Continuer la lecture

Protection juridique des données personnelles, Conseil de l’Europe

3- Le Conseil de l’Europe

Le rôle du Conseil de l’Europe en matière de protection des données personnelles n’est pas des moindres. Déjà, le chapitre III de la Convention n°108 du 28 janvier 1981 prévoit que les parties ne peuvent pas, afin de protéger la vie privée, interdire ou soumettre à une autorisation spéciale les flux transfrontières de données à caractère personnel à destination du territoire d’un autre Etat partie (art. 12). Cependant des dérogations sont prévues.

D’autre part, la recommandation du Comité des Ministres du 23 février 1999, sur la vie privée sur Internet, établit des instructions pour la protection des particuliers en ce qui concerne la collecte et le traitement des données personnelles sur les autoroutes de l’information. Les Etats membres sont invités à assurer la large diffusion des instructions auprès des utilisateurs et des prestataires de services sur Internet.

Dans sa déclaration sur une politique européenne pour les nouvelles technologies de l’information, le Comité des Ministres suggère aux Etats membres des mesures pour les nouvelles technologies, en ce qui concerne l’accès et la participation, la compétence et l’habilitation, la créativité des individus et des industries culturelles, la diversité du contenu et des langues et la protection des droits et des libertés.

Enfin, le Conseil de l’Europe a préparé un protocole additionnel à la Convention pour la protection des personnes à l’égard du traitement automatisé des données à caractère

Communication bancaire et Protection des données personnelles

2- Le cadre communautaire

La protection des données personnelles au niveau communautaire est strictement encadrée par un arsenal de textes219, dont les plus importants sont la directive n° 95/46/CE sur la protection des données personnelles du 24 oct. 1995 (dite « directive-mère ») et la directive sectorielle du 15 décembre 1997 concernant le traitement des données à caractère personnel et la protection de la vie privée dans le secteur des télécommunications (dite « directive-fille »).

La protection des données personnelles est également prévue par l’article 8 de la Charte des droits fondamentaux de l’Union européenne220, signée lors de la Conférence Nice. Il faut néanmoins noter, que ce texte n’a pas valeur obligatoire; il ne s’agit que d’une déclaration.

219 Notamment la directive n°97/7 du 20 mai 1997 sur la protection des consommateurs en matière de contrat à distance (article 10), et la directive n°2000/31 du 8 juin 2000, dite directive sur le commerce électronique, qui traite des communications commerciales non sollicitées et des options entre « l’opt-in » et « l’opt-out ».

220 « 1. Toute personne a droit à la protection des données à caractère personnel la concernant.

2. Ces données doivent être traitées loyalement, à des fins déterminées et sur la base du consentement de la personne concernée ou en vertu d’un autre fondement légitime prévu par la loi. Toute personne a le droit aux données collectées la concernant et d’en obtenir la rectification.

3. Le respect de ces règles est soumis au contrôle d’une autorité indépendante ».

a) La directive n°95/46/CE du 24 octobre 1995.

La directive phare en la matière c’est la directive n° 95/46/CE du 24 oct. 1995. Cette directive considère les données personnelles comme des biens informationnels, ayant une valeur marchande. Par conséquent elles doivent circuler librement sur le territoire communautaire, tout en faisant l’objet d’une protection sous le régime de la vie privée. Selon son article 1er, les Etats doivent assurer la protection des libertés et droits fondamentaux des personnes physiques, notamment de leur vie privée. L’article 2 définit de manière large les notions de données personnelles et de traitement à caractère personnel qui peuvent être automatisés ou manuels.

L’article 4 de la directive

Normes TEDIS et UNCID, protection juridique des données personnelles

§2- La communication des données bancaires sous le régime de la protection juridique des données personnelles.

La protection des données personnelles entre dans une catégorie juridique plus large : la protection de la vie privée 210. Mais le terme de « vie privée » pose un sérieux problème terminologique, ce qui justifie la grande diversité des régimes juridiques. Selon François Rigaux211 « le concept de vie privée est l’émanation du rapport que la culture d’une société détermine, institue entre la zone d’intimité, méritant protection et la nature des relations sociales, publiques et privées ».

La question qui se pose est de savoir si les données bancaires communiquées lors d’une transaction par Internet, constitue une donnée personnelle. Une donnée personnelle est celle qui identifie directement ou indirectement son titulaire. Les données financière ou bancaire identifient incontestablement leur titulaire.

Lors d’une transaction par Internet, le client envoie ses données bancaires. L’article 2 a) de la loi-type CNUDCI définit le terme « message de données » comme « l’information créée, envoyée, reçue ou conservée par des moyens électroniques ou optiques ou des moyens analogues, notamment, mais non exclusivement, l’échange de données informatisées (EDI), la messagerie électronique, le télégraphe, le télex et la télécopie ».

L’utilisation de l’EDI présent un certain nombre d’avantages pour le fournisseur/marchand, notamment :

– la diminution des frais d’envoi

La valeur juridique de la signature électronique

B- La valeur juridique de la signature électronique : vers une reconnaissance juridique.

La signature électronique a été progressivement admise comme un moyen de preuve par la plupart des pays occidentaux. En effet, la nécessité de sécuriser les transactions réalisées par Internet a été le fondement principal de cette évolution. Elle est définie comme le processus technique qui permet qui d’identifier de manière certaine l’expéditeur du message.

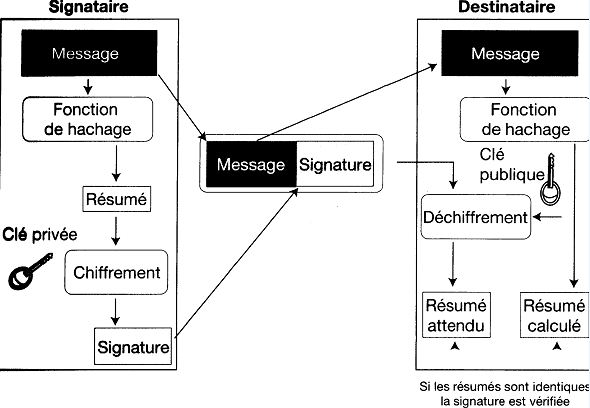

Le fonctionnement de la signature électronique, même s’il est très technique, il est simple dans sa logique :

Tableau 12 : Le fonctionnement de la signature électronique

(Source : T. Piette-Coudol, « Echanges électroniques. Certification et sécurité », éd. Litec, p.128).

La signature est générée par un dispositif de création de signature (logiciel dont la fonction est le « hachage » des informations), qui aboutit à la création d’un résumé du message. La clé privée chiffrée ce résumé.

Le résultat de cette opération c’est la signature électronique. L’expéditeur du message peut alors l’envoyer à son cocontractant, en y joignant le certificat

Nécessité d’authentification dans les transactions par Internet

La sécurité juridique des transactions – Chapitre 2 :

« Quand à propos d’une idée, on dit qu’on est d’accord sur le principe, cela signifie que l’on n’a pas la moindre intention de la mettre à exécution »

Bismarck

La sécurité juridique des transactions passe, d’une part, par le respect des engagements pris et par l’exécution de bonne foi, et d’autre part par le respect des droits du cocontractant. Le caractère dématérialisé et délocalisé d’Internet a donné l’occasion aux cocontractants malhonnêtes de réaliser leurs méfaits : fraudes, abus de confiance, malversations, espionnage industriel, blanchiment d’argent et infractions de tout type qui entrent dans la catégorie de la cybercriminalité191. Ce même caractère a permis à certains cocontractants qui a priori respectaient leurs engagements, de lâcher leur garder et de se permettre de « petits oublis ». L’idée qu’Internet est un lieu de non-droit avait gagné les esprits aussi bien des marchands que des internautes acheteurs. Depuis quelques années, leur réveil fut difficile lorsqu’ils se sont trouvés face à un arsenal de règles juridiques et à une série d’autorités publiques spécialisées en la matière, répressives ou non. Les sanctions économiques ont été, également, brutales192.

§1- L’authentification et la signature électronique : un bouleversement du régime de la preuve ?

En droit français, l’article 1341 C.C. pose deux types de règles : d’une part, l’obligation de préconstituer une preuve

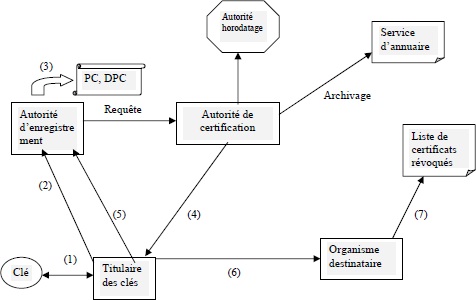

La certification, moyen pour sécuriser la transaction électronique

B- La certification.

Sed quis custodiet ipsos custodes ?

(Mais qui surveillera les gardes eux-mêmes ?) Satires, VI, ligne 347.

Juvenal, 1er siècle av. J.C.

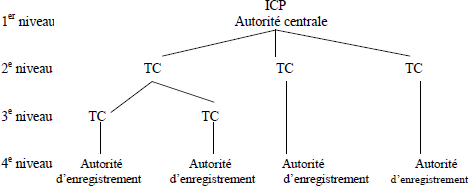

La certification contribue indéniablement à l’établissement de la confiance entre les parties à la transaction. La procédure de la certification peut être représentée comme suit :

Tableau 10 : La procédure de la certification

Le titulaire des clés procédera, lui-même ou par contrat avec un prestataire de services, à la génération des clés publiques et privées (1). Ensuite, il déposera les clés auprès d’une autorité d’enregistrement en vue d’obtenir un certificat (2). L’autorité d’enregistrement, après vérification des clés et de l’identité du demandeur, validera les justificatifs (3) et adressera une requête de délivrance de certificat auprès d’une autorité de certification. Celle-ci émettra un certificat qu’elle adressera au titulaire des clés (4). Le fournisseur devra, alors, notifier à l’autorité d’enregistrement l’acceptation du certificat (5). En même temps l’autorité de certification procédera à

Moyens pour sécuriser la transaction par internet : cryptographie

§2- Les moyens mis en œuvre pour sécuriser les transactions

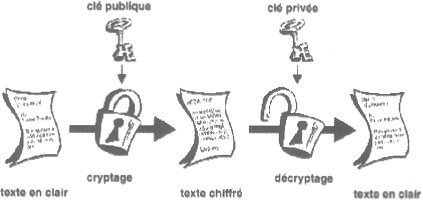

La sécurisation des transactions consiste essentiellement à s’assurer de l’authentification de l’émetteur ainsi que du destinataire du message, de l’intégrité de l’information et de la préservation du message des interceptions frauduleuses.

A- La cryptographie

« L’Etat doit assurer le maintien des intérêts de la sécurité nationale, en ne faisant pas obstacle à l’application de la loi de 1991 sur le secret des correspondances. Toute réglementation de la cryptologie est donc nécessairement un compromis politique entre les besoins de protection, notamment demandés par les acteurs économiques, et les nécessités de la sécurité publique ».

Rapport Lorentz

Les données sensibles transitant par le réseau, peuvent être interceptées facilement. La cryptographie permet de chiffrer ces données afin de les rendre illisibles par toute personne autre que le destinataire de l’information.

La science de la cryptographie est très ancienne. Les premiers systèmes de cryptage étaient le bâton grec151 et le chiffrement de César152.

La cryptographie trouve des applications très variées dans le domaine du commerce électronique : identification et authentification, en matière de preuve, pour la protection de la confidentialité, ou contre la fraude informatique. Pour la CNIL, « la sécurité des données est donc, pour la protection de la vie privée et des libertés, la première des exigences. Les techniques de

Les tiers à la transaction par Internet : le cas de la fraude

D- Les tiers à la transaction : le cas de la fraude

« Celui qui ne perd jamais de vue l’ennemi se trouve prémuni contre la nécessité de découvrir les faiblesses et les défaillances qui se manifestent dans son propre camp ».

M. Sperber

Les grands problèmes en matière de lutte contre la cybercriminalité sont l’identification de l’auteur de l’infraction, la preuve de l’élément intentionnel de celle-ci, ainsi que l’évaluation de sa portée et impact. Un autre problème est lié à la volatilité des données électroniques, qui peuvent être modifiées, déplacées ou effacées avec une grande facilité.

La cybercriminalité présente les caractéristiques suivantes :

– La virtualité des frontières permet au délinquant de s’éloigner du lieu de l’infraction. Par exemple, une personne résidant au Japon, par l’intermédiaire d’un fournisseur d’accès français, peut s’introduire dans les fichiers d’une société américaine ayant son siège à New York. Ensuite, elle vole les numéros de carte bancaire des clients et utilise la carte d’une personne résidant en Australie pour ces achats auprès d’un fournisseur de l’Afrique du Sud.

– La vitesse de transmission des informations transitant par le réseau, permet une divulgation instantanée et une utilisation exponentielle de la méthode utilisée par le délinquant. En effet, dès qu’un hacker trouve le moyen de l’introduire dans les fichiers d’un site plus ou moins connu, il communique ce moyen par Internet à toute

Réglementation juridique de l’intermédiation financière par internet

b) La réglementation juridique

Cette réglementation nationale, communautaire et internationale vise les différentes étapes du paiement électronique, les instruments de paiement, ainsi que la responsabilité des établissements financiers.

La recommandation 97/489/CE Commission européenne du 30 juillet 1997 concernant les opérations effectuées au moyen d’instruments de paiement électronique, pour l’ensemble de des instruments de paiement, les articles 3 et 4 créent à la charge de l’organisme émetteur une obligation de fournir des informations minimales relatives aux conditions d’émission et d’utilisation. Un régime plus souple est prévu pour les instruments de monnaie électronique.

Le commerce électronique a facilité le phénomène de blanchiment d’argent. Le rôle des banques dans la lutte contre ce blanchiment. Mais l’approche américaine est différente de l’approche européenne. En effet, les Etats Unis imposent une obligation systématique de déclaration des transferts au-delà d’un certain montant. Certes, le commerce Business to Consumer se trouve de fait, épargné de cette réglementation115. Mais la directive 91/308/CEE du 10 juin 1991 sur la prévention de l’utilisation du système financier aux fins de blanchiment des capitaux ne crée pas une telle obligation116.

Concernant la responsabilité civile du banquier, elle peut être engagée dès que celui-ci commet une faute. La faute contractuelle du banquier peut consister dans la mauvaise exécution des ordres reçus. Des clauses

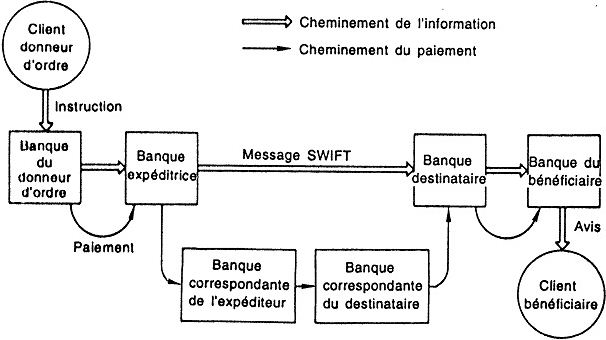

Paiements off-line: cas des virements bancaires (par Internet)

C- Intermédiation financière

En France, les personnes morales habilitées à rendre des services de paiement sont définies par l’article premier de la loi bancaire de 1984 : « Les établissements de crédit sont des personnes morales qui effectuent à titre de profession habituelle des opérations de banque.

Les opérations de banque comprennent : …ainsi que la mise à la disposition de la clientèle ou la gestion de moyens de paiement ».

Les émetteurs de moyens de paiement électroniques (monnaie virtuelle, porte-monnaies électroniques, etc.) doivent être agréés. Il peut s’agir notamment (outre les banques) :

– des établissements de crédit spécialisés dans les crédits à très court terme;

– des grandes entreprises admises à émettre des CMC (Certificats monétaires commerciaux);

– des SICAV, qui consentent des crédits de trésorerie à leurs déposants;

– des établissements de crédit et des caisses d’épargne.

1- l’intermédiation bancaire : moyens mis en œuvre; responsabilité.

Les banques face aux nouvelles technologies, elles ont dû relever trois défis, afin d’offrir des services bancaires de qualité par Internet : offrir un accès sécurisé et personnalisé à chaque client99.

Le deuxième enjeu réside dans la distribution d’offres et de produits diversifiés.

A ce propos, beaucoup de banques n’hésitent pas à se lancer dans des partenariats avec d’autres établissements (ex. établissements de crédit, assurances, etc.).

Le troisième défi

Les intervenants lors de la transaction par Internet : le client

B- Le client

Le client peut être un professionnel ou un client. Mais, en pratique, la distinction n’est pas évidente à faire. En effet, il y a certains sites qui sont plutôt destinés aux professionnels (ex. les fournisseurs de matériel informatique, comme Dell) ou d’autres qui sont plutôt destinés aux consommateurs (ex. les librairies électroniques, dont l’exemple le plus connu est Amazon.com). Dans certains sites, lors de son premier passage, le client doit remplir un formulaire dans lequel il déclare sa qualité. Dans d’autres sites, le marchand n’a pas mis en place un tel formulaire. Par conséquent, une confusion importante peut se produire quant à l’application ou non des règles protectrices des consommateurs. La réponse à la question n’étant pas claire actuellement, la solution la plus commode serait de procéder par le moyen de la présomption. Le client d’un site professionnel serait alors considéré comme un professionnel, tandis que le client d’un site destiné à un public large, serait considéré comme un consommateur.

1- Le Business to Business

« Un homme d’affaires est un croisement entre un danseur et une machine à calculer »

P. Valéry

Depuis plus de vingt ans, un grand nombre d’entreprises communiquaient entre elles par le système EDI (Electronic Data Interchange). L’EDI, à l’origine, est défini comme « un système destiné aux grands groupes qui permet de rationaliser les échanges avec leurs fournisseurs grâce à des procédures automatiques de

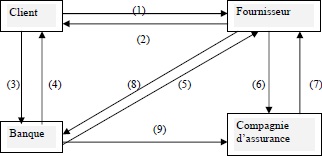

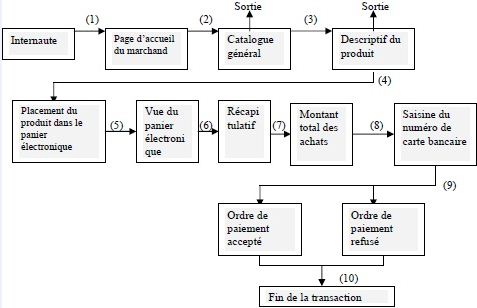

Le régime des paiements par Internet : fournisseur/marchand

Le régime des paiements par internet – Chapitre 1 :

Les paiements entrent dans le cadre plus général des transactions par Internet. En effet, on peut décrire les relations contractuelles entre l’internaute (professionnel ou particulier) et l’e- marchand de la manière suivante :

Tableau 5 : L’achat sur Internet

L’internaute visite le site du fournisseur (1) et consulte son catalogue de produits et/ou de services (2). Il choisit le(s) produit(s) qui l’intéresse(nt) et consulte leur descriptif (3). S’il décide de l’acheter, il le place dans le panier virtuel (4). Il peut vérifier les produits que son panier virtuel contient (5,6) ainsi que le montant total des achats (7). Ensuite, il choisira le mode de paiement. Qu’il paie par carte bancaire ou par un autre instrument de paiement (par exemple par un porte-monnaie électronique), il devra saisir les données nécessaires (8). L’établissement émetteur vérifiera les données et acceptera ou refusera l’ordre de paiement (9). Il communiquera sa décision au fournisseur (10), lequel, en cas d’acceptation de l’ordre de paiement, accusera réception de la commande.

La

Internet face à la souveraineté étatique

§3- Internet face à la souveraineté étatique

Un débat doctrinal s’est développé autour de la notion de compétence juridictionnelle et législative de l’Etat dans ce que l’on a appelé « cyberespace », et plus spécifiquement dans le domaine des contrats électroniques. La question qui a tourmenté les esprits des juristes consistait à savoir s’il faut créer un nouvel droit adapté au monde cybernétique, et notamment au commerce électronique, ou si les règles déjà existantes étaient suffisantes. Certains auteurs, surtout les auteurs anglo-saxons, ont considéré que les notions traditionnelles de compétence juridictionnelle et législative de l’Etat ne sont pas adaptées à la réalité de l’Internet et que par conséquent, la création d’un nouvel droit est nécessaire51.

D’autres auteurs refusent catégoriquement cette thèse, même s’ils admettent l’existence d’un phénomène nouveau. Ils estiment que les moyens et instruments techniques utilisés pour les échanges des données sont situés dans un espace territorial déterminable suivant les règles de rattachement classiques, même si la localisation peut s’avérer plus ou moins difficile52. Enfin, une troisième catégorie d’auteurs avance la thèse de la nécessaire adaptation des règles déjà existantes. Selon cette thèse, si Internet constitue un mode de commercialisation de produits et de services, une adaptation des règles existantes est nécessaire, à cause de la diversité du milieu et des modes de communication utilisés53. Cette thèse constate