III / Les réseaux d’espionnage d’États ou les systèmes de surveillance et d’interception électronique

« Le respect du secret des correspondances doit faire l’objet de conciliation avec d’autres principes tout aussi important comme l’ordre public et la sécurité nationale. Donc certaines atteintes sont permises à l’encontre de ces droits mais seulement dans certains buts et si celles-ci sont légales. »

Ainsi les réseaux d’espionnage d’état sont justifiés par des raisons d’ordre public, de lutte contre la criminalité…, de sécurité dans un sens large.

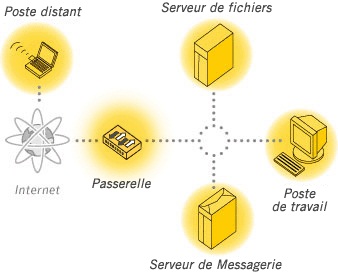

L’interception des signaux est appelée internationalement SIGINT pour Signal Intelligence. Ces systèmes, utilisés depuis l’invention de la radio, permettent de capter tous les signaux. Ils effectuent l’interception secrète des communications étrangères, appelé COMINT (Communication Intelligence). La NSA le définit comme « l’ensemble des informations techniques et des renseignements détournés des communications étrangères par une autre voie que le médium ordinaire ».

L’organisation UKUSA est un pacte de sécurité créé à l’origine pour intercepter les communications politiques et militaires du bloc soviétique. Le pacte UKASA a été signé par les Etats Unis et le Royaume Uni en 1947. Il a ensuite été élargi au Canada qui a signé un accord bilatéral avec les Etats Unis, le CANUSA agreement, puis à la Nouvelle Zélande et l’Australie.

Le système fait donc appel aux services de renseignements spécifiques des cinq pays