Découvrez l’étude approfondie de Carole Bitar sur l’optimisation de l’accès LEO pour les réseaux de télécommunications satellites. Analyse des constellations de satellites, calcul de fonction de coût, simulations et complément au réseau UMTS.

Université Libanaise

(Faculté de Génie)

Université Saint-Joseph

(Faculté d’Ingénierie)

Sous l’égide de l’Agence Universitaire de la Francophonie AUF

Diplôme d’Etudes Approfondies

Réseaux de télécommunications

Optimisation de l’accès LEO

Par : Carole BITAR

Encadré par : Melle Rima ABI FADEL

Soutenance le 21/12/2004 devant le jury composé de

MM. Samir Tohmé Président

Mohamad Zoaeter Membre

Wajdi Najem Membre

Imad Mougharbel Membre

Nicolas Rouhana Membre

Mahmoud Doughan Membre

Maroun Chamoun Membre

Introduction :

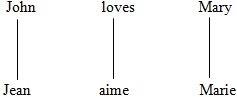

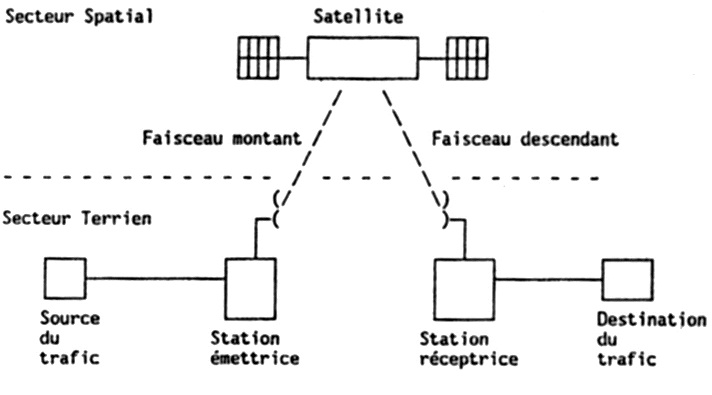

Le but de ce mémoire est l’étude de l’accès d’un mobile à une constellation de satellites pour servir sa communication, lorsqu’il n’est pas couvert par le réseau terrestre.

L’étude se concentre en fait sur un des aspects de l’accès : celui de la décision à prendre par l’opérateur sur le choix du satellite qui prendra le service de la communication du client lorsque plusieurs satellites seront en vue simultanément.

Le chapitre 1 reprend cette définition de manière plus détaillée afin de clarifier le but du projet. Il comprend entre autres les raisons qui ont mené à cette étude ainsi que la manière avec laquelle nous avons procédé dans le projet pour le traitement du problème.

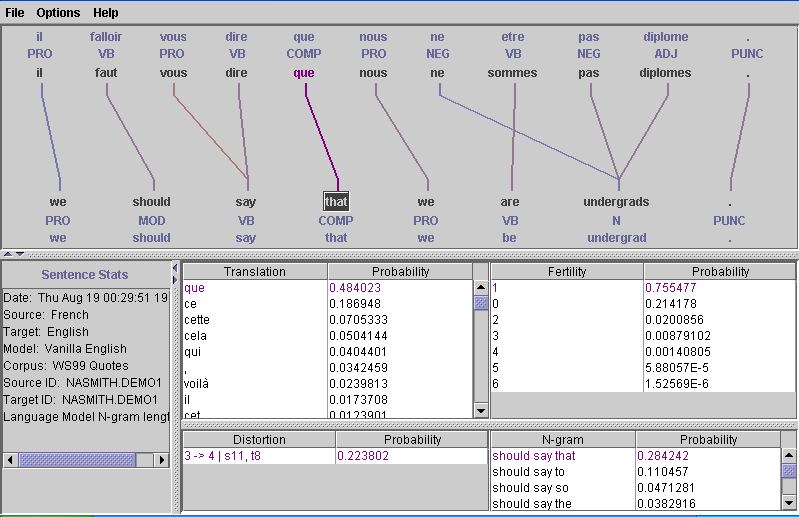

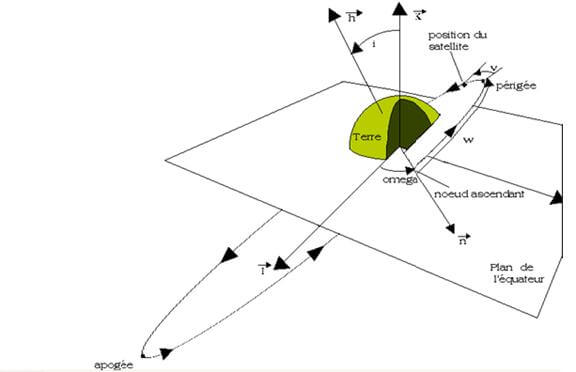

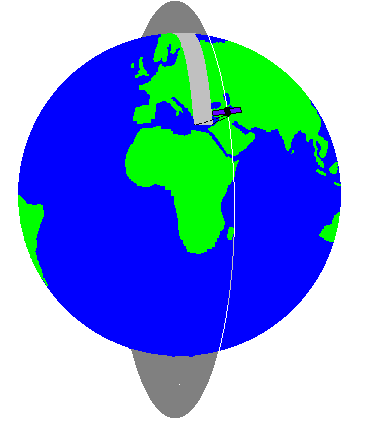

Le chapitre 2 fournit une familiarisation avec la constellation de satellites LEO et passe en revue tous les paramètres importants et les toutes les caractéristiques liées à leur orbite telles que la mobilité, le handover, les liens intersatellites, etc…notions essentielles pour la suite du document.

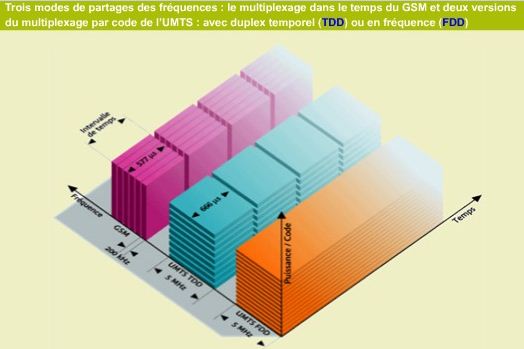

Le chapitre 3 présente les différents modes d’accès multiples et aléatoires adoptés par les constellations de satellites ainsi que les protocoles utilisés à chaque niveau d’accès.

Finalement, il présente le système de télécommunications mondial – UMTS – puisque le réseau satellitaire doit servir comme complément à ce réseau terrestre.

Le chapitre 4 expose l’expression de la fonction de coût liée au contexte vu précédemment dans l’introduction, et pour différentes classes de service et ceci en suivant le déroulement d’une communication par satellite.

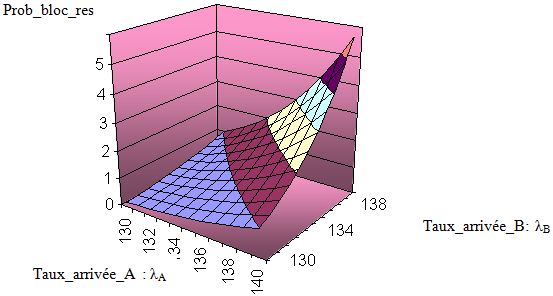

Le chapitre 5 donne les premiers résultats théoriques de la fonction de coût à partir de l’expression obtenue dans le chapitre 4 et pour un exemple simplifié. Ce résultat est important dans la mesure où il donne une idée intuitive sur le contexte dans lequel on pourra appliquer cette fonction.

Le chapitre 6 fournit les résultats de la première simulation réalisée avec le simulateur de réseau (Network Simulator ou ns) dans le contexte où un satellite est en vue à la fois par les mobiles et permet de comprendre des simulations plus complexes réalisées dans le chapitre suivant.

Le chapitre 7 fournit donc les résultats de différentes simulations réalisées aussi sur ns mais lorsque deux satellites sont candidats au service du mobile. L’interprétation des résultats a surtout concerné la réalisation éventuelle de l’équilibre de charge dans le réseau et la probabilité de pertes de paquets.

Finalement, le chapitre 8 conclue toute l’étude réalisée sur l’optimisation de l’accès LEO et montre aussi les avantages

Continuer la lecture

![]() (2.6)

(2.6)